大数据技术在网络安全分析中的应用

大数据技术在网络安全分析中的应用

网络信息安全主要依靠于载体从而进行的深入分析,普遍的信息载体有两个种类分别是流量和

日志,其次,在从网络访问、资产以及漏洞等方面进行辅助参考,并合理结合大数据技术为信

息网络技术行业带来新鲜血液。其主要原理是将流量和日志数据进行采集并收入在一个地址

上,再进行储存、采集、分析和检索技术,进而从时间和效果上入手,提高网络分析效率。

1 、 大数据技术在网络安全分析中的应用

1.1 、 采集信息

网络信息的采集一般借助 Chukwa 等工具进行的,其基本采取方法是使用分布采集,采集对象

是日志信息,采集速度普遍可达到每秒数百兆,如果利用数据镜像还能使目标更好地实现[1]。

1.2 、 储存信息

在互联网时代,网络数据和网络应用形式变得更加多样化,人们对网络技术的要求也越来越严

格,信息储存要实现多种数据储存的同时,还要提高信息搜索和信息处理的速度,并对不同信

息数据通过不同存储方法进行分类处理,使信息存储更加便利和快捷。

1.3 、 检索信息

在对需要的内容进行安全数据搜索时,其搜索原理多数基于 Map Reduce 的检索框架,作用分

布式计算方法对查询语言的各个分析节点进行详细的加工处理,从而达到提高数据检索的目

标,使网络信息搜索功能得到进一步完善。

1.4 、 分析数据

数据分析原理是通过 Spark 或Storm 等计算架构来进行分析处理的,也有一些问题会使用到更

加复杂的处理技术,这一问题也成为问题处理的关键环节,最后确定并建立合理的分析电联计

算方案。在设计方案时,应加大对实时数据处理的重视度,其中包括对信息数据的异常检测和

实时监控等。而在对非实时数据处理的情况中,通常使用 Hadoop 架构,在计算时运用的是

Map Reduce 分布式计算和 HDFS 分布式存储。

1.5 、 多源数据以及多阶段组合关联分析

大数据技术特点和作用在于,可以更好提高信息的处理和存储速度,使用较短时间进行多源异

“ ”构数据,发现并解决系统内部可能出现的安全隐患等问题。以研究 僵尸网络 为例,实施有效

的DNS 的访问特性和整合流量,对数据源进行深入分析、拓展,对莫管数据、溯源数据做出

攻击,分析整合分组数据。当日常使用中,受到不良网络入侵或者安全隐患时,及时联想大系

统下其他端口是否存在相同的问题,维修人员在最短时间里找到安全隐患并采取应对措施。

2 、 网络安全分析中的大数据技术实践探索

2.1 、 构建整体数据平台框架

首先需要构建整体数据平台框架,串联起采集信息、储存信息、分析数据等环节,发挥大数据

技术的实际作用,给分析网络安全带来精准服务。设计信息采集时,要搭建健全的信息渠道且

涵盖流量数据、用户信息等内容,创设多源异构技术模型连接分布式采集关系。在技术方面,

严格管理 DNS 流量、SNMP 信息、数据资源等内容[2],达成采集方式多元化。设计储存信息

时,可以使用分布式管理文件法,对各技术渠道有机结合,实现长效存储、管控信息内容,使

统一信息储存结构不再单一化,依托于多层运算法,加快日后使用时的检索速度。依附于数据

发掘、分析技术,结合使用 CEP 引擎,结合真实情境有效融入Map Reduce 以及 Storm 流计算

摘要:

展开>>

收起<<

大数据技术在网络安全分析中的应用网络信息安全主要依靠于载体从而进行的深入分析,普遍的信息载体有两个种类分别是流量和日志,其次,在从网络访问、资产以及漏洞等方面进行辅助参考,并合理结合大数据技术为信息网络技术行业带来新鲜血液。其主要原理是将流量和日志数据进行采集并收入在一个地址上,再进行储存、采集、分析和检索技术,进而从时间和效果上入手,提高网络分析效率。 1 、大数据技术在网络安全分析中的应用 1.1 、采集信息网络信息的采集一般借助Chukwa等工具进行的,其基本采取方法是使用分布采集,采集对象是日志信息,采集速度普遍可达到每秒数百兆,如果利用数据镜像还能使目标更好地实现[1]。 1.2 ...

相关推荐

-

探究ape-lin是否促进骨髓间充质干细胞的增殖

2024-07-13 59

2024-07-13 59 -

高中语文中动态情境的创设研究

2024-07-19 79

2024-07-19 79 -

提高高中语文课堂效率的几点改进

2024-07-19 135

2024-07-19 135 -

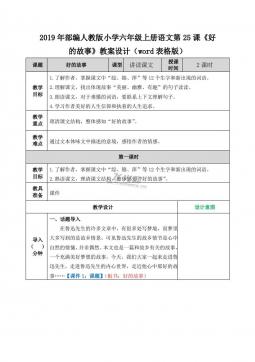

2019年部编人教版小学六年级上册语文第25课《好的故事》教案设计(word表格版)

2024-09-29 66

2024-09-29 66 -

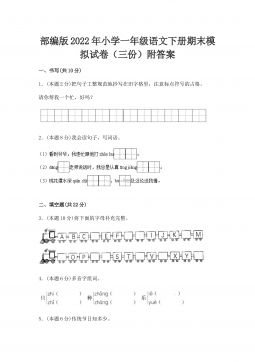

部编版2022年小学一年级语文下册期末模拟试卷(三份)附答案

2024-10-08 84

2024-10-08 84 -

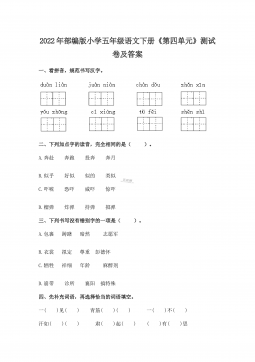

2022年部编版小学五年级语文下册《第四单元》测试卷及答案

2024-10-08 155

2024-10-08 155 -

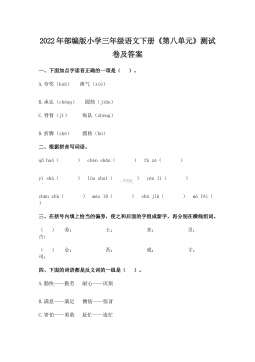

2022年部编版小学三年级语文下册《第八单元》测试卷及答案

2024-10-08 154

2024-10-08 154 -

2021年整理小升初语文《音节》训练题附答案

2024-10-24 140

2024-10-24 140 -

2025年小学二年级下册四川地方教材《生命·生态·安全》全册教案【附:教学计划与教学进度计划安排表】

2025-02-16 204

2025-02-16 204 -

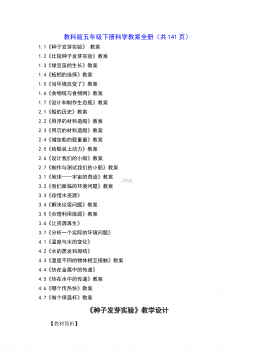

2025年教科版小学五年级下册科学教案全册共141页

2025-03-04 162

2025-03-04 162

作者:闻远设计

分类:其它行业资料

价格:免费

属性:2 页

大小:13.76KB

格式:DOCX

时间:2024-03-03